Реальные опасности в виртуальном мире

Автор: Юлия Волкова

Опубликовано в журнале "CIO" №6, июнь 2008 года

Современная коммуникационная структура предприятия - безопасность и эффективность

Вы заметили, что традиционный бизнес – с его переговорами и выставками, подписанием контрактов и оформлением сделок, изучением рынка и поиском новых партнеров, куплей-продажей-обменом все больше переходит из среды физической в среду виртуальную? Мы уже не собираем рекламные брошюры и не ведем картотеки заказчиков. Зачем? Это за нас делают поисковые машины с их услугами личных записок, досками объявлений, тематическими ресурсами и каталогами. Личное общение заменяется на электронное. Блоги, форумы, социальные сети, чат-конференции, ленты новостей…

Сегодняшнему Фидиппиду уже не пришлось бы бежать от Марафона до Афин, чтобы сообщить о победе греков, как и менеджеру любого уровня не надо ехать в филиал для того, чтобы узнать о текущем положении дел. Базы данных с распределенным доступом, он-лайн отчеты, мгновенные e-mail, ICQ, SMS уведомления позволяют нам быть постоянно в курсе того, что происходит в нашем бизнесе, в бизнесе партнеров и конкурентов.

Словом, уже можно ставить знак конгруэнтности между развитием корпоративных инфокоммуникаций, степенью использования Интернет-возможностей и успешностью современных предприятий. При этом следует учитывать, что все это происходит на фоне ошеломляющей динамики рынков IT, непрекращающегося расширения спектра услуг электросвязи и взрывного роста компьютерной грамотности самых разных слоев населения. Теперь мало просто сложить сеть предприятия из «кирпичиков» оптоволокна и спутниковой связи, решений для последней мили и телефонии, корпоративных баз данных и службы мгновенных сообщений. Все это надо еще и защитить от чужих глаз и ушей, вездесущих Ботов поисковых систем и Веб-грабберов, пронырливых журналистов и любопытных конкурентов, да, что греха таить, иногда и от беспечности собственных сотрудников.

Не роскошь, а средство существования

Корпоративная сеть, которую еще не так давно именовали сетью предприятия, предназначена для автоматизации всех или, по крайней мере, большей части, выполняемых в компании работ: от проектирования новых изделий до их рекламы и продажи. Принципы формирования сетей меняются вместе с развитием прогресса электросвязи и IT. Так, в 90-е годы ввиду неразвитости телекоммуникационных технологий, российские компании были вынуждены создавать свои корпоративные сети. В то время чудом казалась даже интеграция нескольких удаленных компьютеров в одну сеть и использование протоколов Х 25, Х 400. Сегодня большая часть организаций строит сети в тесном сотрудничестве с операторами связи. Виртуальная сеть компаний со своей математикой, своим управлением и своими требованиями к информационной безопасности строятся на базе магистральных сетей крупных провайдеров.

Современная телекоммуникационная структура предприятия - это не просто телефония и соединение компьютеров. В ее основе лежит мультисервисная сеть передачи данных, предназначенная для управления потоками корпоративной информации, разглашение, утеря или изменение которой может привести к огромным финансовым потерям.

Поэтому, с точки зрения безопасности, корпоративную сеть следует рассматривать, как закрытую структуру, требующую высокую степень защиты, со строго ограниченным доступом извне и с четким разграничением доступа к информации внутри сети.

Но в то же время, с точки зрения бизнеса, корпоративная сеть – это техническая база для предоставления ее пользователям разнообразных услуг, среди которых, ставшие уже традиционными:

- телефония;

- электронная почта;

- распределенные хранилища данных;

- видеоконференцсвязь.

Сегодня в дополнение к традиционному набору корпоративные сети предлагают другие телекоммуникационные услуги:

Скоростной Интернет с дополнительными сервисами:

- служба обмена мгновенными сообщениями внутри/вне сети;

- интегрированный сервис обмена файлами

- услуга удаленного доступа к сетевому дисковому пространству пользователя.

Услуги передачи звука по IP- сети:

- IP- телефония (местная, междугородная, международная);

- трансляция программ «эфирных» радиостанций и их Интернет-собратьев;

- услуга телеконференций (только звук или вместе с видеоконференцией).

Кроме того, большинство современных технологий корпоративных сетей способны обеспечить своим пользователям еще и дополнительные функции:

- единый номер (иногда еще сокращенный набор);

- идентификация вызывающего абонента;

- голосовая почта;

- удержание вызова;

- услуга «следуй за мной»

- мобильность телефонного номера,

- этот список постоянно пополняется…

Сравнительно новой возможностью, все шире внедряемой в корпоративных сетях, является услуга IPTV (передаче интерактивного телевизионного сигнала в IP-сетях). Это - не просто возможность смотреть любимые сериалы на работе, это – целый комплекс довольно удобных интерактивных видео услуг.

Не бывает универсальных решений

Итогом всеобщих изменений в области связи является беспримерный рост сетей на основе Интернет-протокола и услуг IP-телефонии (VoIP), многообещающий старт широкополосной связи, как по фиксированным линиям, так и с беспроводным доступом, а также появление интеллектуальных радиоустройств. В результате этих успехов «сети сетей» сегодняшние корпоративные сети без соединения с Интернетом уже немыслимы. Как немыслима и жизнь без сетей.

Основные промышленно развитые страны планируют развертывание NGN и видят будущее, как мир, охваченный сетями. Сегодняшний вызов широкополосности требует нового мышления и осознания "конца бизнеса в обычном понимании". Что это значит? В настоящее время, по мере того как конвергенция превращается из хрустальной мечты в обыденное явление, провайдеры все настойчивее предлагают «обобщенную» услугу, объединяющую голосовую связь, доступ в Интернет и телерадиовещание в одной инфраструктуре, одном информационном потоке, с оплатой по одному счету. Такой подход полностью разрушает старую модель бизнеса электросвязи. И неудивительно, что, по мере сил, ему сопротивляются традиционные операторы электросвязи. Но не это главное. К сожалению, большинство новейших разработок не стыкуется с современной правовой базой, рассчитанной и с трудом отлаженной для старой модели бизнеса. Именно она сдерживает рост популярности широкополосной связи, не дает возможности полномасштабного внедрения IP-телефонии, мешает официальному использованию Skype. Тем самым пресловутым "недостающим звеном" в цепи поступательного информационно-сетевого развития в России, как и во многих странах мира, является именно правовая база. Но все было бы не плачевно, если бы проблемы сегодняшних связистов ограничивались отсутствием – или несовершенством – правовых норм для VoIP и широкополосности.

Вперед, в сетевое будущее!

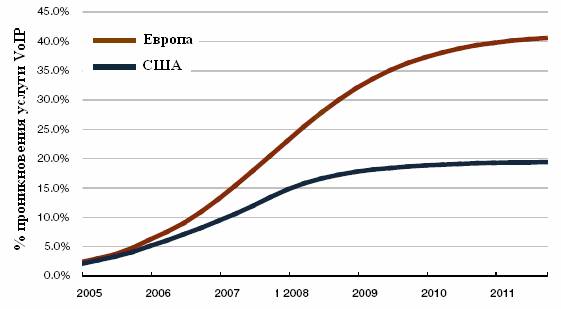

Услуга VoIP часто считается "разрушительной технологией"1 в том смысле, что она способна взорвать сложившееся положение вещей в секторе электросвязи. Действительно, фактически все текущие показатели рынка ясно свидетельствуют о том, что IP-сети и услуги VoIP в недалеком будущем полностью вытеснят с рынка и традиционные телефонные сети, и их услуги. По данным МСЭ в 2008 году не менее 50% минут международной связи будут приходиться на сети IP, и многие поставщики услуг на базе IP-протоколов будут иметь IP сети2. Последние тенденции показывают, что движение происходит именно в этом направлении. Например, в Европе число абонентов VoIP выросло с 7 000 000 в конце 2005 года до более чем 30 миллионов в марте 2007 года. Ожидается, что к концу 2009 года их число в Европе превысит 50 миллионов3 (см. рисунок 1)

Рисунок 1 – Прогноз числа абонентов VoIP в Европе

(источник http://www.telegeography.com/)

Рисунок 2 –Сравнительный рост числа абонентов VoIP в Европе и США

(источник http://www.telegeography.com/)

МСЭ считает, что уже очень скоро весь мировой трафик подвижной связи перейдет на основу IP, что полностью изменит облик бизнеса подвижной связи, поскольку беспроводная IP-телефония дает возможность существенно удешевить голосовую связь. Рост VoIP на основе подвижной связи особенно заденет дорогостоящий бизнес международного роуминга.

Сегодня, однако, услуги VoIP внедрены в мире очень неравномерно. В некоторых странах легализовалось и работает много поставщиков, в то время как другие остаются полностью закрытыми для услуг VoIP. Такие разные подходы отражают разное отношение регуляторов разных стран мира к VoIP, как таковому. В некоторых государствах VoIP рассматривается как необыкновенный технологический потенциал ускорить обмен информацией, расширить возможности телекоммуникаций, упростить доступ к общемировым информационным ресурсам и, несомненно, удешевить звонки для пользователей. В других же странах IP-телефония считается неприкрытой угрозой существующему порядку. На международном уровне трафик VoIP часто рассматривается как "побочный" или "затерянный" трафик. Но на самом деле именно он является движущей силой развития рынка новых услуг.

Мозговой штурм

Главным отличием телефонных IP-решений от традиционных, как ни странно, является вовсе не иное (цифровое) представление речи. Дело в не в нулях-единицах, дело в кардинальном изменении правил построения сетей. В традиционной телефонии "интеллект" сети размещен в ее центре (вся работа сети управляется ее центральным коммутатором) и, обычно, контролируется оператором. Периферийные устройства (телефоны) в такой сети «умом» не блещут, они присоединены к сети, выполняют ее указания и имеют ограниченный набор функций. Структура традиционной телефонной сети – "дерево" – предполагает, что информация должна быть сначала передана в коммутатор, и лишь потом направлена нужному получателю. Например, весь трафик международных звонков обычно передается через один международный шлюз, через который компании электросвязи поддерживают двусторонние отношения друг с другом и обмениваются доходами в рамках системы международных соглашений.

Напротив, IP-сети не управляются какой-то одной организацией. "Интеллект" системы сознательно выведен за рамки сетевой архитектуры. Проще говоря, сама сеть – не "интеллектуальна", весь ее мозговой потенциал сосредоточен в периферийных устройствах. Компьютер, который обращается в сеть, имеет гораздо более широкий диапазон служебных функций, заложенных в его прикладных программах, чем сеть, к которой он подключен4.

Трафик в такой сети направляется по самому простому маршруту, минуя центральные "узкие места". Международный трафик может равновероятно быть создан провайдером Интернет-услуг, Интернет-кафе или телефонной компанией. Каждому из них достаточно войти в сеть и иметь достаточную пропускную способность для передачи требуемой информации. Таким образом, трафику VoIP нет необходимости «отмечаться» в международном шлюзе. Архитектура сети стала децентрализованной, не имеющей центральной точки или управляющего пункта. А поскольку Интернет изначально был предназначен для проведения совместных научных исследований, он открыт для всех пользователей и легко доступен, благодаря использованию широко распространенных стандартов.

Открытость IP сетей обостряет проблемы безопасности. Традиционные фиксированные телефонные сети и сети подвижной связи являются замкнутыми системами, где контролируются безопасность и право на частную жизнь. IP сеть, наоборот, имеет открытую архитектуру, и в различных ее элементах существуют риски уязвимости и угрозы безопасности как для самой передаваемой информации, так и для ее источников и потребителей. Обеспечение коммуникационной безопасности требует специальных мер.

На рубежах защиты

Термин "работоспособность сети" относится к надежности сети и ее способности противостоять внешним угрозам. Основная проблема здесь обусловлена тем фактом, что услуга VoIP может быть предоставлена вне зависимости от основной услуги доступа в сеть. Эта независимость связки «сеть – услуга» имеет несколько последствий:

- услуга VoIP может быть предоставлена через сеть доступа без ведома оператора этой сети.

- услуга VoIP может быть предоставлена через IP-сеть с любой технологией доступа.

- услуга VoIP может быть предоставлена через IP-сеть в любом месте ее расположения.

Эта фундаментальная независимость услуги VoIP от сетевых операций может привести к возникновению затруднений для регламентирующих органов, поскольку существующие требования к работоспособности были разработаны тогда, когда сеть и услуга выступали в единой неразрывной – как тогда казалось - связке. Услуги VoIP открыли возможность осуществления звонков вне зависимости от поставщика сети доступа.

Можно выделить основные угрозы для сетей VoIP и для услуг общего пользования:

- Атаки DoS - это наводнение сети VoIP ненужной информацией и, в результате, невозможность для абонента сети получить к ней доступ. Атаки DoS обычно запускаются с большого числа машин злоумышленника, и против них очень трудно бороться, не нарушая требования к QoS услуги VoIP.

- Воровство передаваемой информации может иметь место, если имеются лазейки на довольно-таки уязвимых серверах передачи сигналов VoIP.

- Подслушивание разговора или его запись также осуществляется путем подключения к шлюзам VoIP или к другим точкам сети.

- Атаки типа "подключение к звонку" или "вторжение в разговор третьего лица" с целью незаконного получения информации. Эти сценарии подразумевают изменение маршрутизации подключения или параметров соединения.

- Маскарад – создание у системы иллюзии, что злоумышленник является авторизованным пользователем при помощи манипулирования идентификатором звонящего лица.

Атаки могут проводиться против программного обеспечения, устройств или сетевых серверов как таковых.

ТфОП, по своей природе, является закрытой сетью с контролируемыми защитой и правом на частную неприкосновенность. Сеть IP базируется на открытой сетевой архитектуре, с возникающей в результате уязвимостью коммуникационной защиты, которая приносит вред VoIP так же, как и любой другой службе. Рассмотрим некоторые механизмы, которые могут быть использованы для защиты от атак.

Безопасность связи зависит, как от действий конечного пользователя, так и от методов обеспечения безопасности, используемых провайдером услуг VoIP. Безопасность всегда предполагает компромисс между эффективностью и стоимостью услуги, с одной стороны, и имеющихся в распоряжении механизмов защиты, с другой стороны. Для того чтобы свести к минимуму возможные риски, провайдер услуг VoIP должен, как минимум, продумать следующие меры:

- Сети VoIP должны быть логически отделены от других IP-услуг и применений.

- Серверы VoIP необходимо обрабатывать, используя те же меры безопасности, что для серверов, которые содержат конфиденциальную информацию и предоставляют услуги в сети.

- Сети VoIP должны предусматривать избыточность, чтобы обеспечить возможность реализации услуги обеспечения безопасности.

- Сеть VoIP должна исключить ситуации отказа в предоставлении услуг. Это особенно важно для звонков в аварийные службы.

- Кодировка трафика VoIP должна использоваться только при необходимости. Кодировка может проводиться на прикладном уровне, уровне передачи и сетевом уровне.

- Сетевые устройства должны быть сконфигурированы так, чтобы уменьшить излишний трафик к системам VoIP и обеспечить реализацию услуг VoIP.

Защита электронных телекоммуникаций – это очень широкая тема, в рамках которой предполагается ответить на вопросы по восьми аспектам защиты сети:

- контроль доступа;

- аутентификация пользователя;

- исключение возможности отказа;

- конфиденциальность;

- безопасность канал передачи;

- целостность данных;

- надежность;

- право на неприкосновенность частной жизни.

Однако у процесса обеспечения информационной безопасности есть и своя экономика. Уровень безопасности IT и связи зависит в том числе и от того, какие средства могут быть истрачены на защиту информации. Увлекшись созданием барьеров, брандмауэров, систем контроля и мониторинга, можно придти к тому, что цена оборудования для защиты информации и зарплата департамента информационной безопасности, съест всю прибыль, зарабатываемую компанией. Задача IT-департамента - рассчитать оптимальный уровень расходов для обеспечения максимального уровня безопасности.

СПИТ не спит

Проблемой, которая начала возникать сравнительно недавно, и которая может потребовать для своего решения существенных усилий, является "Спам По Интернет-телефонии" или "СПИТ". Будучи одним из сегментов всеобщего сетевого безобразия под названием «Спам», СПИТ представляет собой нежелательную почту в голосовой форме – непрошеные голосовые сообщения, навязчивая реклама или теле-маркетинг. Однако, в сфере IP общая спам-проблема обладает уникальным элементом, обусловленным потенциальной возможностью VoIP использовать широкополосные каналы высокой пропускной способности. Взгляды на будущий масштаб этой проблемы различны. Разрабатываются некоторые устройства программного обеспечения защиты сети для того, чтобы включить технологию СПИТ-блокирования в будущие защитные средства.

Многие VoIP-операторы и аналитики отмечают, что для голосовых сообщений стандартные устройства, фильтрующие содержание информации и с той или иной степень успешности используемые сегодня для борьбы со спамом, малоэффективны, если вообще пригодны. Многообразие фраз и интонаций затрудняет написание алгоритмов, а сама технология идеально подходит для выработки телепродавцами чрезвычайно эффективных стоимостных решений. Хотя СПИТ еще только возникает, он не является новой проблемой. Его можно рассматривать, как часть общего подхода к голосовой защите в пространстве IP, которое имеет много проблем и уязвимых мест – включая распространение вирусов и атаки класса DoS5.

Против спама нет приема?

Антиспамовские законы, принятые во всем мире, оказались совершенно неэффективными и не смогли остановить распространение спама. Несмотря на десятки законодательных актов, направленных против спама во всем мире, положение продолжало ухудшаться. Так, например, в работе Давида Е.Соркина "Законодательство по спаму в США"6, сказано буквально следующее: "общепризнанно, что Законодательство США показало свою несостоятельность в борьбе со спамом." В статье Мэтью Принса "Как разработать эффективный антиспамовский закон"7, представленной на тематический семинар МСЭ по борьбе со спамом (июль 2004 г.), говорится что "законы первого поколения, направленные на борьбу со спамом, оказались безусловной неудачей".

Большинство стран и законодательных организаций либо разработали специальные законы, либо применяли в отношении спама уже существующие законы по защите информации, защите потребителя, защите от мошенничества. Но в большинстве случаев эти законы оказались совершенно неприменимыми, и не ни коим образом не подействовали на "спамеров" – пользователей сети, рассылающих бесполезную информацию. Более того, эти законы зачастую имели негативное побочное воздействие, так как привели к увеличению операционных издержек и управленческих расходов, а также к снижению активности законопослушных отправителей электронной почты.

Вне всякого сомнения, антиспамовские исследования являются сложными и дорогостоящими, они ставят серьезные проблемы перед любой страной, которая пытается проводить в жизнь антиспамовские законы. Даже Федеральная торговая комиссия США, имеющая существенные ресурсы, возбудила за пять лет существования закона CAN-SPAM 2003 всего примерно 70 дел против распространителей спама.

Проблема спама

Проблема спама хорошо известна. Масштаб этой проблемы очевиден. Электронная почта, ICQ, блоги, SMS, а теперь и VoIP стали важными и популярными средствами общения в культурах всего мира. Эти услуги недороги, имеют глобальный охват и играют ключевую роль в электронной коммерции. Доказательством полезности этих услуг может служить необычайно высокая скорость их распространения во всем мире.

Но открытость, которая сделала электронную почту и близкие к ней услуги такими потрясающе простыми путями общения, одновременно делает их очень уязвимыми. Сочетание экономики, технологий и норм поведения в Интернете сделали дополнительные издержки отправки сообщений, содержащих спам, практически нулевыми, и это при том, что их отправитель - потенциально - может получить существенный выигрыш.

На первый взгляд, такой экономический расчет ставит в тупик. Как можно считать стоящим делом отправку сообщений с грамматическими ошибками, предлагающих дешевые медикаменты или пиратские программы, которые большинство получателей игнорируют или отправляют в "корзину"? Отчасти, ответ заключается в том, что отправка таких сообщений почти ничего не стоит, а значит и процент ответов большим быть не должен. Но реально оказывается, что достаточно многие отвечают на эти сообщения, оправдывая усилия «рассыльщика». Союз разработчиков коммерческого программного обеспечения (BSA) выявил поразительный факт – 20% из числа опрошенных британских пользователей купили программы, используя контактную информацию, полученную в виде спам-сообщений8.Показатели еще в 5 странах, где проводился опрос, были такими же высокими. В итоге оказывается, что спам успешно продолжает существовать потому, что он выгоден. В любом специальном, заслуживающем доверия докладе на эту тему утверждается, что спамом является половина посылаемых сегодня электронных сообщений, а в некоторых исследованиях этот показатель еще выше – от 70% до 90%. Причем платят за этот спам не те, кто его отправляет, а операторы сетей, предприниматели и отдельные пользователи, которые получают сообщения.

Законодательные меры

Чрезвычайно быстрое распространение спама привели к принятию 75 специальных законов, среди них - хорошо известный американский закон CAN-SPAM 2003 года и аналогичные законы в десятках других стран. Но эти законы не смогли остановить поток спама. Мало того, нет никаких признаков того, что этот поток хоть сколько-нибудь уменьшился вследствие вступления в силу антиспамовских законов. Хотя AOL на основе анализа рекламаций утверждает, что после принятия закона объем спама снизился на 85%, но, вероятно, компания не учитывала ни эффективность спам-фильтров пользователей, ни изменения ощущений пользователя в отношении того, какой объем спама можно считать допустимым.

Бил Гейтс, который, возможно, является наиболее могущественным мировым технологом, в январе 2004 года пообещал на Международном экономическом форуме в Давосе возглавить наступление против спама и покончить с ним за 2 года9. Он не единственный, кто не смог добиться этой цели. Многие крупные Интернет-провайдеры, действующие из самых лучших побуждений, а также поставщики услуг электронной почты и операторы сете потратили миллионы долларов на борьбу со спамом. Органы стандартизации изыскивали возможности по усовершенствованию протоколов с тем, чтобы максимально препятствовать движению спама. Правительства ужесточили антиспамовское законодательство.

И все равно спам жив и продолжает отрицательно сказываться на производительности и доставлять ежедневные неприятности, поскольку зачастую он действует не сам по себе, а является механизмом доставки различных данных, представляющих угрозу безопасности Интернета: вирусов, мошеннических "фишинга" и "фарминга"10 мошенничеств с перестановками, авансовыми платежами и это лишь малая доля всех неприятностей.

Живучесть спама стала проблемой, которая заставила технарей, ученых, маркетологов, законодателей и специалистов по выработке политики и многих других заняться разработкой антиспамовских стратегий. Наименее агрессивный подход, который последовательно согласуется с принципом организации сквозной сети, состоит в том, чтобы возложить работу на конечных пользователей, и свести ее решение к применению простых технологий, таких как установка получателями электронной почты фильтров против спама. Другими возможностями является более сложный подход, основанный на комплексном применении таких действий, как совершенствование технологий аутентификации, аккредитации и управления идентичностью, непрерывная разработка новых технических мер, обучение пользователей и специалистов отрасли мерам борьбы со спамом и методам защиты Интернета, принятие жесткого антиспамовского законодательства с четкими механизмами правоприменения, установление полноценных партнерских отношений в отрасли, особенно среди Интернет-провайдеров, операторов сетей подвижной связи, организация прямого маркетинга, сотрудничество на международном уровне правительств, промышленности, бизнеса и антиспамовских групп с целью выработки всеобъемлющего, согласованного подхода к проблеме. На самом деле, практически каждый крупный доклад по спаму призывает к комбинации подходов для решения проблемы, и не называет какого-либо одного "волшебного" средства.

Методы разные, решения единые

Увеличение объемов бизнеса и расширение «географии» деятельности организаций еще более обостряет задачи обеспечения безопасности информационных сетей и систем. Борьба со злоумышленниками с помощью IT-технологий является тем более сложным делом, что атакам сети и системы могут подвергаться как извне, так и изнутри. В первом случае речь обычно идет о применении так называемых «фишинговых» технологий, с помощью которых злоумышленники получают информацию о данных клиента и, следовательно, получают доступ к его информации. Во втором, обычной и, к сожалению, весьма распространенной практикой является запуск в корпоративную сеть «троянского коня» - программы, которая собирает информацию с компьютеров организации. В результате на рынок может просочиться конфиденциальная информация о компании, о ее заказчиках, поставщиках, партнерах, которая впоследствии может быть использована и для шантажа, и в рамках конкурентной борьбы.

Все перечисленные выше технологии увязаны в единую корпоративную IP-сеть. Собственно, телекоммуникационный комплекс и программно-аппаратный комплекс компании – это, как правило, единое интегрированное решение. Так было не всегда, но сегодня с помощью технологий IP-связи формируется единое информационное пространство компании и осуществляется обмен данными и голосовой информацией, обеспечивая взаимодействие между подразделениями, находящимися в разных регионах страны. Поэтому и проблемы безопасности корпоративных сетей необходимо решать не как отдельные досадные помехи, а всесторонне учитывать их существование в общем контексте обеспечения безопасности виртуального пространства.

2 Trends in Telecommunication Reform 2006 http://www.itu.int/publ/D-REG-TTR.8-2006/en

4 Следует отметить, что создание ВТО и подписание рамочного соглашения GATS значительно упростили слишком громоздкий и сложный процесс обмена, а также упростили смену режима – с режима, управляемого обмена трафиком, на режим многосторонней торговли услугами. Следствие этого – сдвиг от индивидуальных, двусторонних соглашений между странами в сторону доступа на рынок и подключений к сети.

5 DoS - Denial of service attack - Атака "отказ в обслуживании - Создание искусственной перегрузки web-сервера или иного ресурса с целью вывода его из строя. (Источник - Он-лайн словарь-справочник по защите информации http://www.rfcmd.ru/glossword/1.8/index.php?a=term&d=23&t=9458)

6 Журнал Джона Маршалла по компьютерному и информационному праву, том XXII, № 1 (4) (2003)

7http://www.itu.int/osg/spu/spam/contributions/Background%20Paper_How%20to%20craft%20and%20effective%20anti-spam%20law.pdf.

10 "Фишинг" – это вид мошенничества, когда злоумышленник присылает сообщение от имени законного предпринимателя (например, банка) и просит получателя предоставить персональную информацию (зачастую, финансовую). Получатель полагает, что отвечает на добросовестный запрос, в то время как, на самом деле, он вовлекается в нечестную игру и предоставляет информацию злоумышленникам. "Фарминг" это вид мошенничества, когда жертва, сама того не ведая, щелчком попадает на фальшивый веб-сайт, на котором включается схема вымогательства.